تُعتبر تكنولوجيا البلوك تشين اختراعًا من صنع ساتوشي ناكاموتو. عندما تسمع كلمة «البلوك تشين»، فإن أول ما يخطر في ذهنك هو بيتكوين، والعملات الرقمية، وخطط تقنية معقدة. ولكن في الواقع، جوهر هذه التكنولوجيا أعمق وأكثر بساطة مما يبدو. إنها طريقة لتخزين المعلومات بطريقة لا يمكن تزويرها أو حذفها أو فقدانها.

هذه التكنولوجيا تغير بالفعل ليس فقط مجال المال، بل أيضًا الطب، اللوجستيات، الخدمات الحكومية وحتى الفن. تكمن الفكرة الأساسية للبلوك تشين في فكرة بسيطة ولكن مبتكرة: تجميع البيانات في «سلسلة من الكتل» التي لا يمكن تعديلها لاحقًا. هذا يخلق نظامًا حيث يتم بناء الثقة على الرياضيات وليس على الأشخاص. في هذه المقالة، سنناقش ما هو البلوك تشين، وكيف يعمل، ولماذا يعتبر واحدة من أهم التكنولوجيات في القرن الحادي والعشرين.

المحتوى

- جوهر تكنولوجيا البلوك تشين

- كيف تم بناء البلوك تشين

- ما هو الاختلاف في تكنولوجيا البلوك تشين

- مميزات شبكة البلوك تشين

- ما هي مفاتيح التشفير

- أصحاب نظام البلوك تشين

- مزايا تكنولوجيا البلوك تشين

- آفاق تكنولوجيا البلوك تشين

جوهر تكنولوجيا البلوك تشين

البلوك تشين (سلسلة الكتل) هي كلمة إنجليزية تتكون من كلمتي block (كتلة) وchain (سلسلة)، أي سلسلة كتل. باختصار، البلوك تشين هو قاعدة بيانات تتكون من كتل.

الجوانب الأساسية لتكنولوجيا البلوك تشين، والتي تختلف عن غيرها، هي أن المعلومات المخزنة في النظام مركزية. بمعنى آخر، يعني ذلك أنه لا يوجد، على سبيل المثال، 10 خوادم لتخزين المعلومات — كل البيانات موزعة بين جميع المستخدمين في النظام.

تم بناء بيتكوين وكل العملات الرقمية الأخرى على تكنولوجيا البلوك تشين. ومع ذلك، يمكن استخدامه ليس فقط للمعاملات المالية. يمكن كتابة أي معلومات توجد في النسخ الورقية داخل الكتل التي تتكون منها البلوك تشين: سجلات الائتمان، مخالفات المرور، حقوق الملكية العقارية — كل شيء!

المميزات الرئيسية للبلوك تشين:

- الشفافية: يمكن للمشاركين في الشبكة رؤية السجلات في البلوك تشين.

- عدم إمكانية التزوير: من الصعب للغاية تعديل البيانات لاحقًا دون تعديل جميع الكتل التالية.

- عدم وجود إدارة مركزية: يتم تخزين البيانات ليس على خادم واحد، بل على آلاف الحواسيب حول العالم (المركزية).

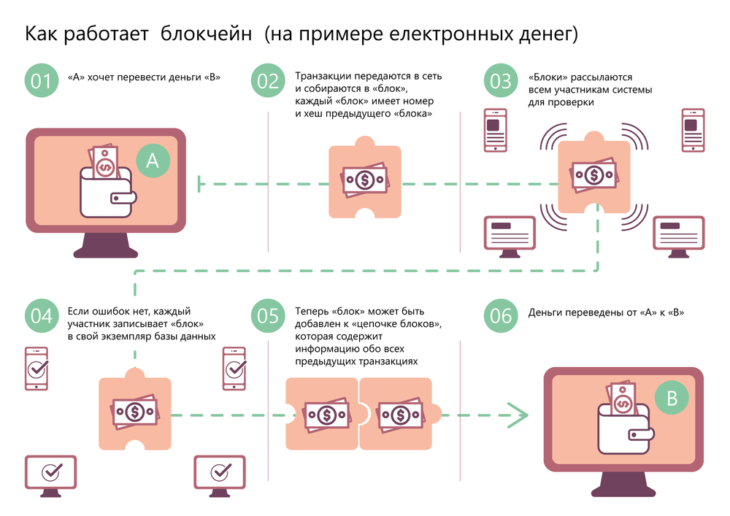

كيف تم بناء البلوك تشين

في الواقع، لا يوجد شيء معقد في المبدأ الذي تم بناء تكنولوجيا البلوك تشين عليه. تخيل دفتر محاسبي كبير، حيث يتم تسجيل العمليات المالية المتعلقة بالدخل والمصروفات.

كل صفحة من هذا الدفتر هي كتلة معلومات، والدفتر بأكمله هو البلوك تشين — سلسلة الكتل. لكن مثل هذا «دفتر المحاسبة»، كما ذكرنا سابقًا، لا يتم تخزينه لدى المحاسب، بل موجود في نفس الوقت لدى كل مستخدم في النظام.

يحتوي كل كتلة في النظام على رابط إلى الكتلة السابقة، لذلك إذا حاول أحد تغيير أو مجرد «إزالة» كتلة من السلسلة، ستكتشف النظام عدم توافقها لأنها تشير باستمرار إلى مئات الآلاف من «الكتب» المشابهة.

النموذج القريب من البلوك تشين هو شبكة Torrent التي تعمل على مبدأ P2P (peer to peer — جميع المشاركين في الشبكة لديهم حقوق متساوية). على سبيل المثال، لا يتم تخزين المعلومات في شبكة Torrent على خادم مركزي. عند تنزيل فيلم (بالطبع دون انتهاك أي حقوق الطبع والنشر)، نقوم بذلك مباشرة من المستخدمين الآخرين مثلنا. أي أن المعلومات «تعيش» طالما أن هناك على الأقل مستخدم واحد في الشبكة.

هذا هو نفس البناء الذي تم به البلوك تشين. المشاركون يطلبون المعلومات مباشرة من بعضهم البعض.

ما هو الاختلاف في تكنولوجيا البلوك تشين

كيف يتم ترتيب الكتل في سلسلة؟ يتم استخدام عملية تشفير تعتمد على خوارزميات رياضية معقدة، والتي تُعرف أيضًا باسم التجزئة.

يتم تنفيذ التجزئة بواسطة الحواسيب الموجودة في نفس الشبكة. ببساطة، تحل الحواسيب في الشبكة المشكلة المطروحة أمامها. بمجرد الحصول على نفس الحل، يتم إنشاء كتلة جديدة من البيانات.

تُضاف إلى هذا الكتلة علامة زمنية، وهي مجموع التجزئة. لا يوجد زوجان من البشر لديهم بصمات أصابع متطابقة على الأرض. تمامًا كما لكل كتلة مجموع تجزئة فريد.

بعد تحديث السجل، لا يمكن تغيير الكتلة المُنشأة، بل يمكن فقط تسجيل معلومات جديدة فيها. يتم تحديث السجل في جميع الحواسيب في الشبكة في وقت واحد. إذا حاولت تغيير تسلسل سلسلة الكتل يدويًا، لن تسمح لك شبكة البلوك تشين بذلك بسبب عدم توافق مجموع التجزئة.

مميزات شبكة البلوك تشين

كما ذكرنا أعلاه، البلوك تشين هي شبكة من نوع P2P. وبالتالي، كلما زاد عدد المشاركين في النظام، أصبح النظام أقوى وأكثر استقرارًا. مع ذلك، يمتلك جميع مستخدمي الشبكة حقوقًا متساوية — لا يوجد أي جهة تقوم بالوظائف الإدارية.

المعلومات المخزنة على البلوك تشين متاحة لأي شخص.

يمكن فتح أي كتلة من السلسلة. أي أن البلوك تشين يسمح بمتابعة جميع التغييرات التي حدثت مع المعلومات، بالإضافة إلى التحقق من صحتها. لذلك، لا يمكن في المبدأ أن يكون هناك خداع أو أي ممارسات مضرة في نظام البلوك تشين.

على الرغم من فتح البيانات في البلوك تشين، إلا أنها محمية بشكل آمن.

بمعنى آخر، المعلومات المقدمة من الكتلة في البلوك تشين تسم